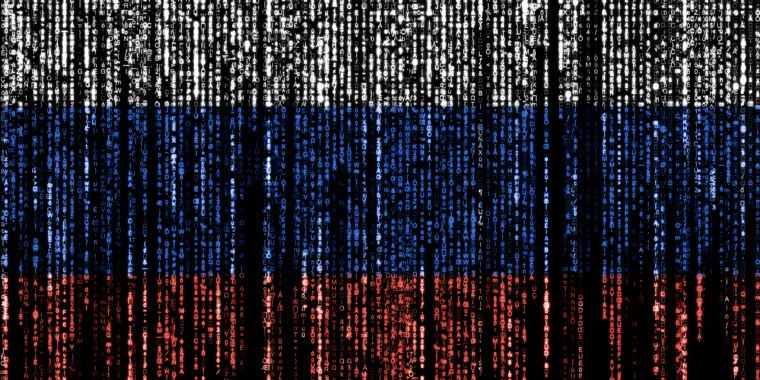

Les mairies et les tribunaux de Russie sont attaqués par des logiciels malveillants inédits qui se font passer pour des rançongiciels mais qui sont en fait un nettoyeur qui détruit définitivement les données sur un système infecté, selon la société de sécurité Kaspersky et le service de presse Izvestia.

Les chercheurs de Kaspersky ont nommé l’essuie-glace CryWiper, un clin d’œil à l’extension .cry qui est ajoutée aux fichiers déchiquetés. Kaspersky affirme que son équipe a vu le logiciel malveillant lancer des “attaques précises” sur des cibles en Russie. Izvestia, pour sa part, a indiqué que les objectifs sont les maires et les tribunaux russes. Des détails supplémentaires, notamment le nombre d’organisations attaquées et si le logiciel malveillant a réussi à effacer les données, n’étaient pas immédiatement connus.

Les logiciels malveillants Wiper sont devenus de plus en plus courants au cours de la dernière décennie. En 2012, un essuie-glace connu sous le nom de Shamoon a fait des ravages chez Saudi Aramco d’Arabie saoudite et RasGas du Qatar. Quatre ans plus tard, une nouvelle variante de Shamoon a fait son retour et a frappé plusieurs organisations en Arabie saoudite. En 2017, un logiciel malveillant auto-répliquant appelé NotPetya s’est propagé à travers le monde en quelques heures, causant des dommages estimés à 10 milliards de dollars. L’année dernière, une rafale de nouveaux essuie-glaces est apparue. Ils incluent DoubleZero, IsaacWiper, HermeticWiper, CaddyWiper, WhisperGate, AcidRain, Industroyer2 et RuRansom.

Kaspersky a déclaré avoir découvert les tentatives d’attaque CryWiper ces derniers mois. Après avoir infecté une cible, le logiciel malveillant laissait une note qui demandait, selon Izvestia, 0,5 bitcoins et incluait une adresse de portefeuille où le paiement pouvait être effectué.

kaspersky

“Après avoir examiné un échantillon de logiciel malveillant, nous avons découvert que ce cheval de Troie, tout en se faisant passer pour un logiciel de rançon et en extorquant de l’argent à la victime pour ‘déchiffrer’ les données, ne chiffre pas réellement, mais détruit délibérément les données sur le système affecté”, rapporte Kaspersky. fixé. “En outre, une analyse du code du programme cheval de Troie a montré qu’il ne s’agissait pas d’une erreur de développeur, mais plutôt de son intention initiale.”

CryWiper ressemble un peu à IsaacWiper, qui ciblait des organisations en Ukraine. Les deux essuie-glaces utilisent le même algorithme pour générer des nombres pseudo-aléatoires qui corrompent ensuite des fichiers spécifiques en écrasant les données qu’ils contiennent. Le nom de l’algorithme est Mersenne Vortex PRNG. L’algorithme est rarement utilisé, de sorte que la similitude ressortait.

kaspersky

CryWiper partage un point commun distinct avec les familles de rançongiciels bien connues Trojan-Ransom.Win32.Xorist et Trojan-Ransom.MSIL.Agent. Plus précisément, l’adresse e-mail dans la note de rançon des trois est la même.

L’exemple CryWiper analysé par Kaspersky est un fichier exécutable 64 bits pour Windows. Il a été écrit en C++ et compilé à l’aide de la boîte à outils MinGW-w64 et du compilateur GCC. C’est un choix inhabituel car il est plus courant que les logiciels malveillants écrits en C++ utilisent Visual Studio de Microsoft. Une des raisons possibles de ce choix est qu’il donne aux développeurs la possibilité de porter leur code sur Linux. Compte tenu du nombre d’appels spécifiques que CryWiper fait aux interfaces de programmation Windows, cette raison semble peu probable. La raison la plus probable est que le développeur qui a écrit le code utilisait un appareil non Windows.

Les attaques de nettoyage réussies profitent souvent d’une mauvaise sécurité du réseau. Kaspersky a conseillé aux ingénieurs réseau de prendre des précautions en utilisant :

- Solutions de sécurité d’analyse du comportement des fichiers pour la protection des terminaux.

- Détection et réponse gérées et centre d’opérations de sécurité qui permet la détection rapide d’une intrusion et la prise de mesures en réponse.

- Analyse dynamique des pièces jointes aux e-mails et blocage des fichiers et URL malveillants. Cela rendra plus difficile les attaques par e-mail, l’un des vecteurs les plus courants.

- Exécution périodique de tests d’intrusion et de projets RedTeam. Cela aidera à identifier les vulnérabilités de l’infrastructure de l’organisation, à les protéger et ainsi à réduire considérablement la surface d’attaque des intrus.

- Surveillance des données sur les menaces. Afin de détecter et de bloquer les activités malveillantes en temps opportun, il est nécessaire de disposer d’informations à jour sur les tactiques, les outils et l’infrastructure des intrus.

Compte tenu de l’invasion de l’Ukraine par la Russie et d’autres conflits géopolitiques qui font rage dans le monde, le rythme d’effacement des logiciels malveillants ne devrait pas ralentir dans les mois à venir.

“Dans de nombreux cas, les incidents d’effacement et de ransomware sont causés par une sécurité réseau insuffisante, et il convient de veiller à renforcer la protection”, a déclaré vendredi le rapport de Kaspersky. “Nous supposons que le nombre de cyberattaques, y compris celles utilisant des essuie-glaces, augmentera, en grande partie en raison de la situation instable dans le monde.”

:quality(70)/cloudfront-us-east-1.images.arcpublishing.com/elfinanciero/5EWZTJVRSJCWJKMWQRS7OWVSEY.jpg)